Captive Portalって何?

Captive Portalとは

「キャプティブポータル」と読みます。

某コーヒーショップや空港などの無線LAN認証時によく見かけるコレです。

ユーザーのブラウザのHTTPセッションを横取りして、特定のWebページ(だいたい認証や同意ページ、時々課金など)に強制的に誘導する仕組みです。

無線LANのユーザーのアクセスコントロールによく使われています。

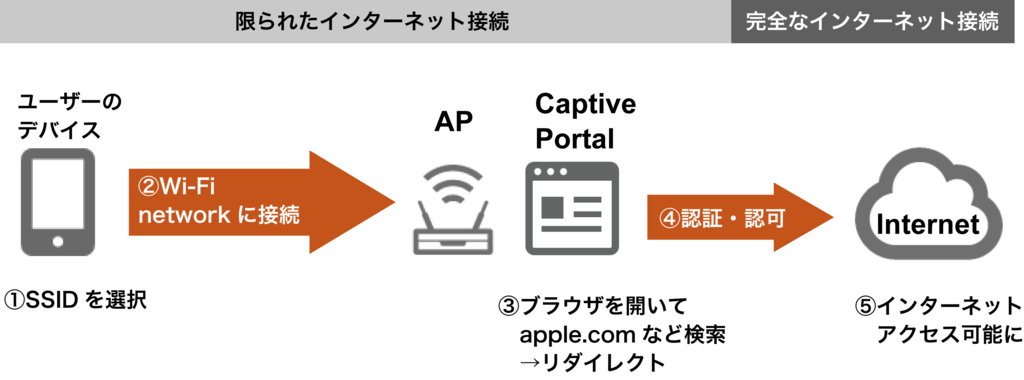

具体的な挙動としては、

- 自分のデバイスでSSIDを選択

- Wi-Fiネットワークに接続

- ブラウザを開いて、適当にapple.comとかを検索すると認証ページにリダイレクトされます。

- メールアドレスを登録したり、SNSでOAuth認証する

- 完全なインターネットコネクションを得ることができます。

自分は、このCaptive Portalの一連の流れを ”Captive Portal Login Process”と勝手に名前をつけて呼んでいます。基本的にこのプロセスを全て終えないと、自由にインターネットを使うことができません。

ちなみに3の時点では限られたWebページやドメイン下にしかアクセスできません。

例えば、一番有名なオープンソースのCaptive Portal 「Coova Chilli」ではFacebookのアカウントで認証させたい時はそのドメインへのアクセスはホワイトリストに入れ、アクセス可能にしたり...といった設定が可能です。(ただ、これは一例でそれぞれの仕様によると思います)

一般的に広く使われているCaptive Portalですが、実は「様々な技術を無理やり詰め合わせた」みたいなものなので、実装や設計に問題があり、ユーザービリティやセキュリティに悪影響を与えることも多いと言われています。実際、Captive Portalを排除しようという動きもあり、そういったコミュニティが次世代ホットスポットとしてNext Generation Hotspot(NGH)を提案したりしています。

しかし、Captive Portalは広告やユーザーの情報を得ることができるというマーケティング的な役割も持っているため、ビジネス界としてはまだまだ手放したくないようです。

最近では、インターネット技術の任意標準化団体のIETFで、Captive Portalのユーザーインテラクションを改善するためのワーキンググループ capport WG が作られ、議論が行われています。興味のある人はチラ見してみるといいかも。

Captive Portal Interaction (capport) -

具体的なCaptive Portalの問題点は次回触れたいと思います。

今日はここまで\(・-・)/